TECNOLOGÍAS DE ACCESO

SIN CONTACTO

Tecnologías de Acceso sin contacto

FIABILIDAD

Son Sistemas altamente fiables, identifican a distancia como su nombre lo indica, solo se aproxima una tarjeta con una frecuencia predeterminada afín al lector de proximidad, este lee la información y si es correcta autoriza.

CIFRADOS DE SEGURIDAD

Con cifrado óptimo ofrece una inigualable protección de los datos y la privacidad, generando así un entorno más seguro que otras tecnologías de credenciales.

APLICACIONES

Su uso se puede extender a aplicaciones distintas a las del control de acceso físico, entre otras, casos prácticos específicos del sector empresarial, educativo, gubernamental, hotelero y muchos más.

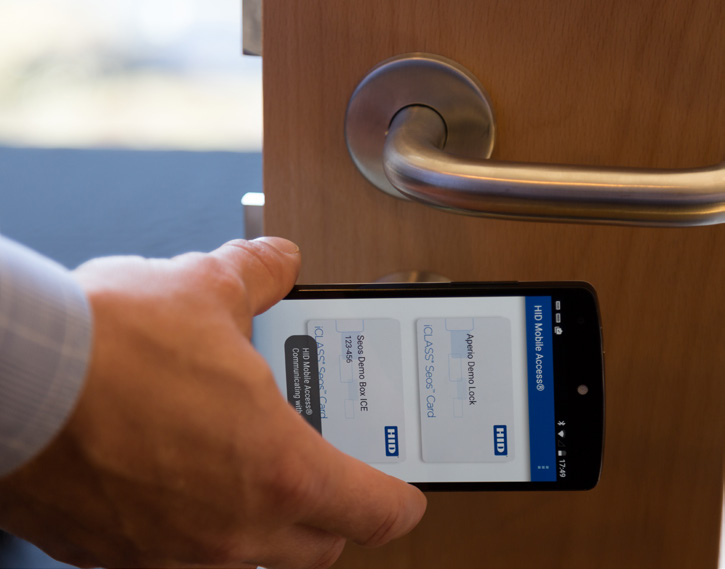

MOVILIDAD

Su tecnología se basa en software y no depende del chip de los equipos de base, lo cual permite mucha más flexibilidad en cuanto a los medios físicos utilizados.

LIBERTAD PARA ELEGIR LOS DISPOSITIVOS DE CUALQUIER FORMA O TAMAÑO

Las credenciales modernas requieren independencia del chip del hardware de base para que los teléfonos, las tarjetas, los accesorios electrónicos y otros dispositivos se puedan usar indistintamente como credenciales auténticas y confiables. A diferencia de otras tecnologías es un software desarrollado para funcionar en todas las plataformas. Esto significa que puede ser portado en diferentes dispositivos con microprocesador. Es esta portabilidad la que permite llevar una credencial en dispositivos de múltiples formas y tamaños

LA TECNOLOGÍA MÁS ACTUAL

Para la identificación de personas, se emplean comparaciones de datos almacenados con rasgos físicos obtenidos por medio de un lector facial, por un lector de Iris, lector de huella o lector de mano.

BIOMETRÍA MULTI-MODAL

Puedes aumentar la seguridad y la certeza de la identificación, combinando dos o tres tecnologias. La identificación Biométrica se aplica en todos los Sistemas de Control de Acceso.

CLASIFICACIÓN DE LOS LECTORES BIOMÉTRICOS

LECTOR DE HUELLA DIGITAL

El Lector de Huella Digital esta basado en el principio de que no existen dos huellas digitales exactamente iguales, con resultados excelentes, por lo que se han desarrollado una gran cantidad de modelos y marcas bajo el mismo principio y se pueden capturar todos los dedos que deseen para asegurar la identificación.

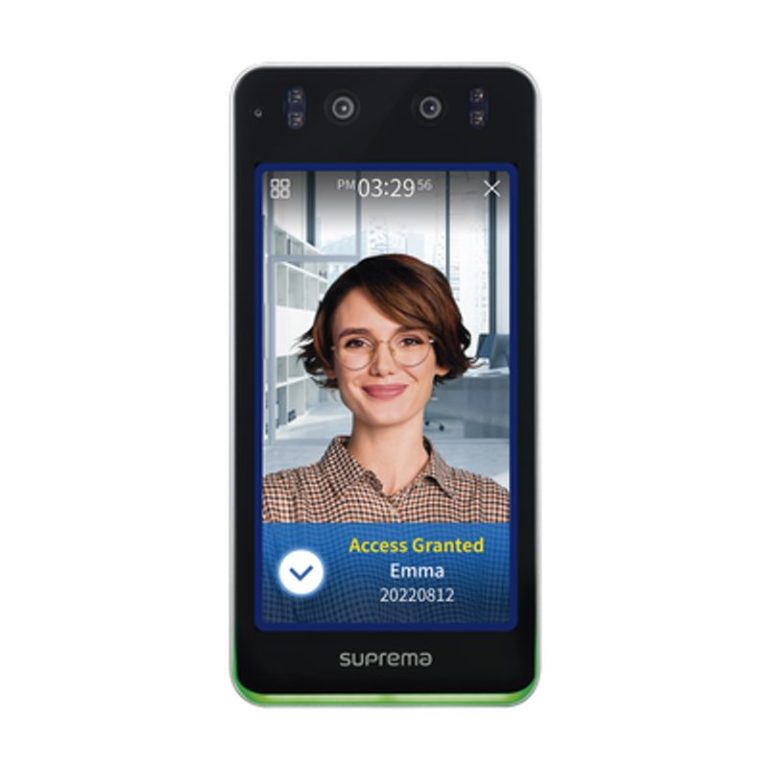

LECTOR DE ROSTRO | LECTOR FACIAL

Este Lector de Rostro que se utiliza para el Sistema de Acceso Biométrico, se basa en la estructura craneal general, además de los ojos, la nariz y la posición de la boca, para confirmar la identificación con la información almacenada previamente.

El lector de rostro o lector facial al igual que los otros lectores biométricos, proporcionan seguridad diferente ya que se usan como llaves o en forma independiente para permitir el acceso mediante el reconocimiento de características del individuo, previamente cargadas en el dispositivo.

Existe una variedad muy grande de productos y marcas que proporcionan la solución perfecta de acuerdo a sus necesidades.

El lector de rostro o lector facial puede integrarse a Control de Acceso peatonal o a Control de Acceso vehicular, además de combinar tecnologías no solo de rostro o facial, sino con proximidad, iris o huella digital, tiene sensores de distancia hasta 150 cm.

El lector de Rostro o Lector Facial se usan en Sistemas de Control de Acceso o Control de Asistencia efectuando un reconocimiento proactivo, con un alto nivel de antifalsificación, detecta si es cara real o foto, lo que da un máximo de seguridad.

Cuenta con algoritmos de reconocimiento facial o de rostro con aprendizaje, existen diseños a prueba de salpicaduras, solo se puede usar en interiores o en ocasione en semi exteriores, aunque cuentan con resistencia a la luz, tienen capacidad desde 1,000 rostros hasta 10,000 rostros dependiendo marca y modelo.

Es un sistema de rápida verificación, una cosa muy importante es que no hay contacto entre el cuerpo y el equipo.

LECTOR DE IRIS | LECTOR DE RETINA

El Iris es la estructura indivisible del cuerpo humano mas distintiva matemáticamente. En sus 11mm cada iris concentra más de 400 características que pueden ser usadas para identificar al individuo, cuenta con 6 veces mas puntos distintivos que una huella dactilar. El Iris NO cambia a lo largo de la vida, incluso el ojo izquierdo es diferente del ojo derecho de una misma persona.

Los lentes de contacto y los lentes de aumento, no afectan a la identificación, los sistemas basados en reconocimiento de Iris son 20 veces mas rápidos que cualquier otro método biométrico, el cual se realiza a través de un Lector de Iris o de un Lector de Retina.

El Lector de Iris o el Lector de Retina son sistemas basados en los vasos sanguíneos en la parte anterior y posterior del ojo, hasta el momento son los mas efectivos. Solo es necesario pararse frente a una cámara con los ojos correctamente alineados en su campo de visión, la cámara genera una imagen para determinar el código del iris personal, que ocupa 256 bytes y se almacena en la base de datos de un Lector biométrico de Iris o un Lector de Retina que identifique al propietario.

LECTOR DE PALMA | MANO

Este dispositivo se usa en general para Control de Asistencia, y se basa en la geometría de la Mano, mediante graficar y verificar el tamaño y la forma de la mano de una persona en 1 segundo y permite el acceso o marca la asistencia a personas autorizadas. Con una cámara de rayos infrarrojos y un sistema óptico, capturan el patrón en tres dimensiones de la mano, a partir de ahí se memorizan las características discriminantes, no afecta que las manos estén sucias, llenas de grasa, mojadas, tampoco si tienen anillos, temperatura o humedad; Algunos modelos de lector de mano actualiza la información con cada reconocimiento, es decir si esta ha sufrido una alteración por hinchazón, motivada por el calor o un golpe, una cicatriz, el lector de mano comprueba que se trata de la misma mano y actualiza el patrón en memoria.

El lector de mano se destaca entre los lectores biométricos por la capacidad de almacenamiento, por la facilidad de integración, por velocidad y por costo.

Se usa habitualmente para Control de Acceso o Control de Asistencia, tanto combinado con otro tipo de lector como en forma individual, además de con otras tecnologías, como código de barras o banda magnética y proximidad, puede conectarse a una red o PC y utilizar software para archivar y controlar todos los datos de las transacciones y ser tratados posteriormente; la extrema fiabilidad y la gran facilidad de uso convierte al equipo ideal para innumerables aplicaciones como:

Acceso a zonas de seguridad, Control de asistencias, Gestión para Esclusas de seguridad, Acceso a terminales de transacciones, Acceso y Gestión de Enlaces, Gestión y coordinación de instalación de alarmas y anti intrusiones, entre otras muchas.

ALGUNAS DE LAS MARCAS CON LAS QUE CONTAMOS